Állítsa vpn IPSec cisco

IPsec - adattitkosítás fogalom magában foglalja a technológia és a protokollokat, amelyek lehetővé teszik a végrehajtása ezt a feladatot a berendezés a Cisco Systems.

Konfigurálása VPN IPSec a cisco router, akkor képes lesz arra, hogy az információ átadása a privát, titkosított csatornán. Mellesleg, VPN - az egyik alapvető technológia, amelyet használnak, hogy biztosítsák az adatvédelmi továbbított adatokat. De lássuk minden rendben.

Virtuális magánhálózat VPN

Virtuális magánhálózat - VPN áll pontosan a rövidítést. Mindenki ki fog dolgozni A titkosítás és információbiztonság mai hálózatok, meg kell tudni, és megérteni a működési elve az ezt a technológiát.

Ennek lényege az, hogy hozzon létre egy virtuális csatorna, amely a nyilvános hálózat, amelyet arra használnak adatátvitelre, és megfelelnek az összes szükséges biztonsági paraméterek, ezekhez hasonló mutatókat egy dedikált kommunikációs csatorna.

Kezdetnek, lássuk, mi a végrehajtása a technológia, vannak:

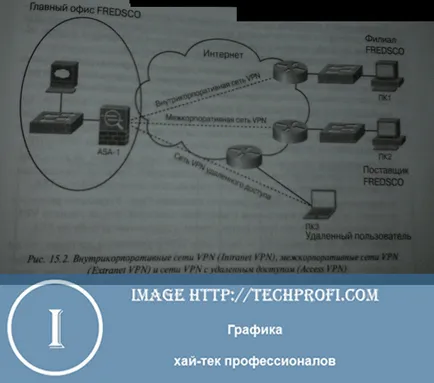

- Intra-VPN hálózat - ha földrajzilag egy vállalat hálózati szegmensek vannak elrendezve bizonyos távolságban egymástól, hogy csatlakoztassa őket használatával egy VPN csatornát - titkosított kapcsolat két szegmens közötti.

- A vállalatok közötti VPN hálózat - abban az esetben, hogy a különböző szervezetek az információk megosztásának szükségességét közötti hálózatok létrehoz egy VPN csatornát.

- Remote Access VPN-hálózatok - adatok virtuális csatorna típus akkor használatos, ha kell csatlakoztatni egy számítógéphez (általában otthon), a teljes vállalati hálózat.

Mindhárom VPN kapcsolatok mutatja az alábbi ábra mutatja:

Mi szükséges ahhoz, hogy egy VPN

Ha kell csatlakoztatni két hálózati szegmens keresztül egy titkosított VPN alagutat, akkor kell két router Cisco Systems, a megfelelő bővítőkártyák, és a szoftver verziója az IOS. Egyszerűen fogalmazva - mi kell két router, amely képes kezelni a VPN és az IPsec technológiák. Használatukkal alkotunk, és létrehozott egy titkosított csatornán, amely ezáltal a biztonságos adatátvitelt két hálózati szegmens.

Ebben az esetben, ha azt akarjuk, hogy hozzon létre egy privát VPN kapcsolaton keresztül csatlakozik az otthoni számítógép a vállalati hálózathoz, szükségünk van egy szoftver VPN kliens. Meg kell kezdeni, ennek megfelelően módosíthatja, és használja csatlakozni a vállalati hálózathoz. Ez viszont megfelelően kell beállítani router.

VPN, IPSec alapú

Ip biztonsági technológia - biztonságos továbbítását IP protokoll adat vagy rövidített IPsec, magában foglalja egy sor protokollok és szabványok, amelyeknek védelmére használják átvitt adatokat. Hogy létrejöjjön a titkosított VPN csatornán, akkor válassza ki a megfelelő IPsec technológiát, és a kimenet egy biztonságos kapcsolaton keresztül.

Nézzük meg a fő összetevők.

Titkosítás IPsec

Az eljárás alapja az a IPsec titkosítási technológia használatán alapuló matematikai képletek és algoritmusok. Tény, hogy magyarázza el részletesen nem szükséges, csak meg kell érteni, hogyan működnek. Vázlatosan ez így néz ki:

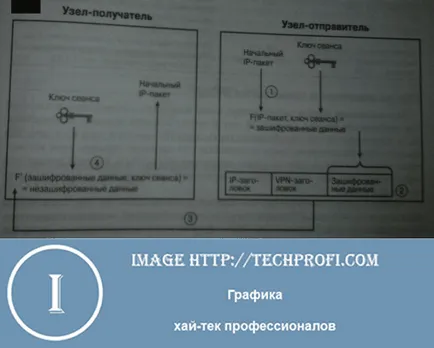

Lássuk, milyen lépéseket titkosítás jelenik meg:

- 1. lépés - egy VPN hálózathoz. Olyan eszköz, amely elküldi az adatokat használja a képlet a titkosítás helyett bele a titkosító kulcsot, és az összes szükséges adatot

- 2. lépés - adatokat nem titkosított, hogy megakadályozza egy új IP csomag, amely tartalmazza az összes szükséges adatot való továbbítás VPN csatornán

- 3. szakasz - A csomagot küldött biztonságos kapcsolaton keresztül

- 4. lépés - képlet alapján kiválasztott titkosítási fogadó készülékhez dekódolja a vett adatok, és alkalmazni tudja azokat más célokra

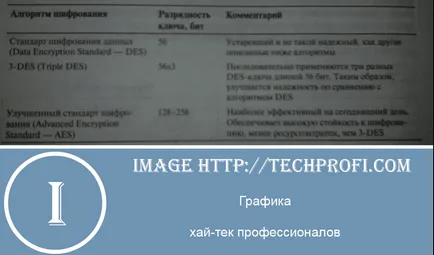

Ezek a szakaszok egyetemes, az egyetlen különbség az alkalmazott titkosítási algoritmusok:

Transmission IPsec titkosítási kulcsok

Ezen a ponton, az információcserét szolgáló titkosítási kulcsok eszközök között a Cisco, a DiffieHellman-- DH. Alapján ez az algoritmus, a két eszköz között, amely a biztonságos VPN-konfiguráció, dinamikusan generált titkosítási kulcsokat, és továbbítja azokat a hálózaton keresztül.

A fő paraméter az algoritmus, bites kulcs bit.

- DH-1 algoritmust - 768 bit kulcs

- DH-2 algoritmus - 1024 bites kulcsot

- DH-3 algoritmus - 1536 bit kulcs

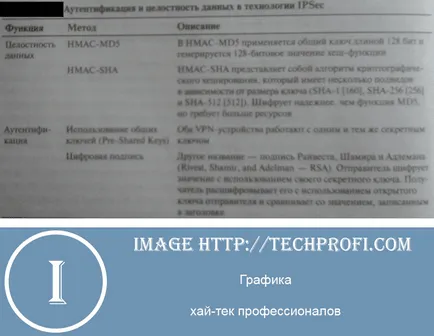

Az adatok integritása és hitelesítési eljárás IPsec

Ahhoz, hogy a hitelesítéshez, az eszköz kiszámítja a küldő kis egyedi számot, hogy a bizonyos matematikai képleteket. Az eredmény az úgynevezett hash kód kerül a továbbított kódolt csomagot. A címzett eszköz, viszont dekódolja a csomagot, és összehasonlítja a hash kódot. Ha ez igaz, akkor ott volt a feladó megbízható helyeket, és az adatok pontos és megbízható.

IPSec VPN tunnel konfiguráció a router Cisco

Próbáljunk létrehozni egy VPN router.

Konfigurálása ISAKMP politika

Router-primer (config) #crypto isakmp lehetővé

Router-primer (config) #crypto isakmp politika 110

Router-primer (config-isakmp) #authentication pre-részvény

Router-primer (config-isakmp) #encryption 3des

Router-primert (config-isakmp) #group 2

Router-primer (config-isakmp) #hash md5

Router-primer (config-isakmp) #lifetime 36000

Pre-Shared Key

Beállítás titkosítási kulcsok

Router-primer (config) #crypto isakmp kulcs jelszavát címe 192.168.10.10 0

A küldő készülék továbbítja a titkosítási paramétereket, és összehasonlítja azokat a címzettnek, és kezdeményezi a kapcsolatot véletlen.

átalakítani beállítva

Konfigurálása IPsec transzformációt meghatározott

Router-primer (config) #crypto IPSec átalakítani beállított SNRS esp-des

Router-primert (CFG-crypto-transz) #mode alagút

Router-primert (CFG-crypto-transz) #end

Crypto térkép

Állítsa be a crypto térkép

Router-láncindító (config) #crypto térképen SNRS-MAP 10 IPSec isakmp

Router-primer (config-kripto-térkép) #match címe 101

Router-primer (config-kripto-térkép) #set transzformációt beállított SNRS

Router-primer (config-kripto-térkép) #set peer 192.168.10.10

és tartalmazza azt a felületet

Router-primer (config-if) #crypto Térkép SNRS-MAP

Access Control List

Router-primer (config) #ip hozzáférés-lista kiterjesztett 101

Router-primer (config-ext-NaCl) #permit ip 192.168.1.0 0.0.0.255 192.168.9.0 0.0.0.255

következtetés

Integritásának biztosítása és biztonsága továbbított adatok - egy nagyon felelősségteljes feladat. Meg kell megismerni és megérteni a legújabb technológiák és működési elveit a folyamatot. Ez a tudás segít létrehozni egy biztonságos hálózati kapcsolatot a megfelelő berendezés segítségével.

Javaslataink

Ha elkezdte nézni a külső zaj a rendszer egység, érdemes megnézni, akkor zajos merevlemez

Ha a számítógép hirtelen összeomlik, elemzik a hibaüzenetet. Ez segít dolgokat - kék képernyő a halál

Előfordul, hogy ennek eredményeként a vírusfertőzés, elveszett minden parancsikonok az asztalon