bluetooth Security Review, Part 1

Bevezetés vBluetooth

Bluetooth-t eredetileg tervezett egy biztonságos kommunikációs forma. Ie ez tartalmazza a hitelesítés, titkosítás, QoS kontroll (a szolgáltatás minősége - QoS) és az egyéb védelmi funkciók. Bármi is volt, ebben a cikkben fogjuk mutatni, hogy a Bluetooth ki van téve bizonyos esetekben azzal az eredménnyel, hogy a támadó most végez egy sikeres támadás ellen Bluetooth-eszközöket.

A mai napig, a BT technológia lehetővé teszi:

A technológia folyamatosan vizsgálni és naprakésszé tétele érdekében BT gyorsabb, biztonságosabb és olcsóbb, valamint hozzá kiegészítő funkciókat.

VozmozhnostibezopasnostiBluetooth

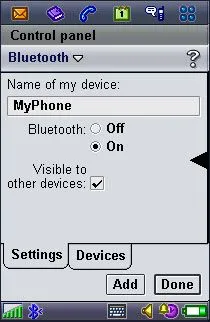

A legismertebb és a fő funkciója a biztonsági mechanizmus Bluetooth - az a képesség, hogy válassza ki a az eszköz állapotát: „Látható” (más eszközök) és a „láthatatlan» ( »Felfedezhető« »nem felfedezhető«), amint azt a példa a kézi számítógép az 1. ábrán.

1. ábra RezhimBluetooth „látható”, vagy sem.

Ha a Bluetooth-eszköz van „látható” módban van, akkor könnyen létre méretét szkennelési és megtalálja a készüléket a számítógéphez, és töltse fel a személyes információkat. Hogyan alábbiakban megmutatjuk. Ez a módszer könnyen alkalmazható ellopni személyes adatait vezető emberek és hírességek, akik gyakran nem értik a technológia Bluetooth.

Nyesedék és védelmi módszereket VT

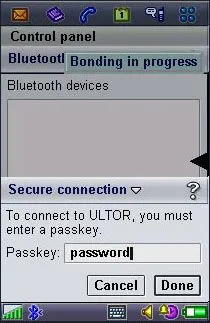

2. ábra: Egy példa a hitelesítési folyamat a BT nyesedék

Mivel belépő a helyes PIN - kód, az eszközök létrehoznak egy link kulcs tárolható a készüléken, és lehetővé teszi, hogy kihagyja a hitelesítési folyamat a következő kísérletet, hogy csatlakozzon a már párosított eszköz.

bajkeverő

A veszély a hamis AP