A konzol szétszerelése programokat megtalálni a jelszót

A fő feladat, ami a leszerelési kérelmek annak szükségessége, hogy megváltoztatja a szerkezetét és viselkedését a kész futtatható. A legszembetűnőbb példa a szétszerelés Hacking védelem, beépített fejlesztők. Tekintsük a megoldást erre a problémára egy gyakorlati példát.

Figyelem! Ez az útmutató célja csupán, hogy biztosítsa a gyülekezési tudást az emberek, akik programozni az elektronika ezen a nyelven. Mindenesetre, ne hajtsa végre a következő lépéseket ebben a kézikönyvben található bármely program eltérő a mintán látható.

Felsorolása a vizsgálati program, hogy megtalálja labDasm.cpp jelszó:

Lépések algoritmust találni a jelszót:

1. Nyissa meg a hibakereső Turbo debugger (TD.exe) labDasm.exe futtatható fájl;

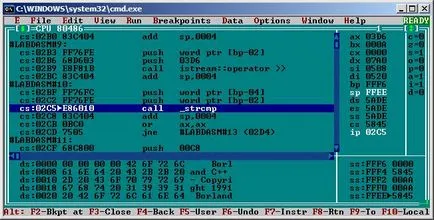

2. Végezzen soros nyomkövetés programot (jelszó bemeneti kérés belépni bármilyen karakterlánc például „12345V”.) Ahhoz, hogy megtalálja a viszonyítási pont, az eljárás hívás strcmp (1. ábra);

Ebben az esetben:

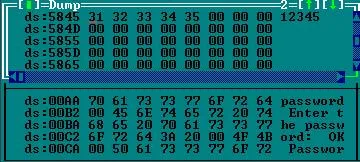

Amint az a 3. ábrán látható, a offset 5845h bekerült a billentyűzet vonal korábban a „12345V” a sor végére a 0 kódot, és a váltás 00AAh lehet jelszót a „jelszó B”.

Az algoritmus megváltoztatja a futtatható fájlt annak pozitív választ a hibás jelszót:

1. Nyissa meg a hibakereső Turbo debugger (TD. Exe) futtatható fájl labDasm. exe;

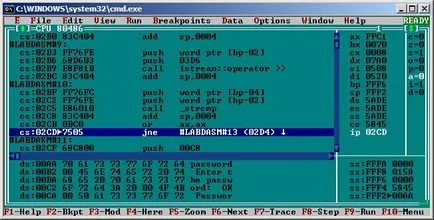

2. Végezzen soros nyomkövetés programot találni egy feltételes elágazás művelet után a hívás strcmp összehasonlítás eljárás (4.). Talált feltételes ugrás művelet jne gépi kód 7505h;

5. Keresse meg működését a gépi kód 7505 h (F 7 Keresés -> Hex beviteli shesnadtsaterichnyh karakter);

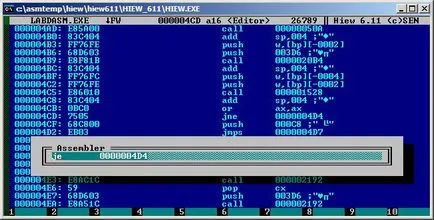

6. Változás működését jne to je (F 3 szerkesztési módba való belépéshez, majd F 2 megváltoztatni az aktuális parancs) (5. ábra).

7. Mentse és s Menenius (F9).

Most, hogy a futtatható fájl megváltozik, amikor rossz jelszót ad meg, a program úgy kezeli, mint a helyes (6.).

Ahhoz, hogy hajtsa végre a manuális állítások 30 percet vett igénybe.